كيف تحمي نفسك من اختراقات الهواتف في عام 2020

خذ ثانية للنظر في ما يلي – الهاتف المحمول لـ Jeff Bezos ، مؤسس ورئيس شركة Amazon ، وحاليًا – أغنى رجل على قيد الحياة ، يُزعم أنه تم اختراقه عندما نقر على مقطع فيديو أرسل إليه عبر WhatsApp. هذا أعطى أساسا السيطرة على هاتفه وجميع محتوياته للجهات الفاعلة الخبيثة وراء الهجوم. سيكون هذا خرقًا فظيعًا للخصوصية ، حتى قبل أن تأخذ في الاعتبار النطاق الكامل للمعلومات التي يخزنها مستخدم الهاتف الذكي العادي على أجهزته. وإذا كان هذا يمكن أن يحدث لرجل مثل جيف بيزوس ، فهو بالتأكيد تهديد للمستخدمين العاديين. فما هي الخطوات التي يجب اتخاذها لحماية نفسك من اختراقات الهاتف بشكل فعال؟

كيف تحمي نفسك من الاختراقات الهاتفية

كن على علم بأنه يمكن أن تكون هدفًا للهجوم. لا يستهدف المتسللون على وجه الحصر المليارديرات والشركات – يمكن لأي شخص أن ينتهي به الأمر عند الطرف المتلقي من إهاناتهم. إذا رأيت شيئًا غير مرغوب فيه – فاحذر أن أمانك قد يكون في خطر.

أبدا “الجذر” الروبوت الخاص بك. وبالمثل ، لا “جيلبريك” الخاص بك iPhone. يمنحك القيام بذلك إمكانية الوصول الكامل إلى الأعمال الداخلية لجهازك ، ولكنه يعطّل أيضًا العديد من أشكال الحماية المضمّنة التي وضعتها الشركات المصنعة عمداً من أجل سلامتك الشخصية.

احرص دائمًا على تحديث نظام التشغيل في هاتفك. أنت تعرف هذه التحديثات المزعجة التي تزعجك دائمًا ، ولا يبدو أنها تفعل الكثير؟ حسنًا ، إنها عبارة عن تصحيحات أمان بشكل أساسي ، تسد الثغرات الموجودة في دفاعات جهازك والتي لم تكن تعلم بوجودها ، ولكن قد يحاول المتسللون الاستفادة منها.

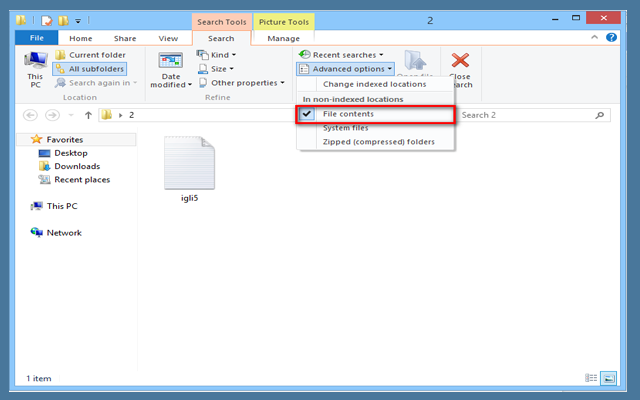

لا تقم “بتجنب التحميل” أو تنزيل التطبيقات من مواقع الجهات الخارجية. من المعروف أن مجرمي الإنترنت يقومون بإنشاء تطبيقات وهمية ، مصممة خصيصًا لخداع الأشخاص لتنزيل برامج ضارة أو برامج تجسس على أجهزتهم.

لا تستخدم أبدًا محطات الشحن العامة إلا إذا كان ذلك ضروريًا تمامًا. تم الإبلاغ عن قيام المتسللين بإنشاء محطات شحن وهمية لإجراء عمليات الاحتيال المعروفة باسم “جذب العصير”. بعد قيام أحد المستخدمين المشكوك فيهم بتوصيل أجهزتهم ، يمكن للجهات الفاعلة الخبيثة الوصول إلى بيانات الهاتف ، أو مجرد امتلاء الجهاز بالبرامج الضارة.

تجنب الاتصال بشبكات Wi-Fi العامة. يمكن لمالك الشبكة الوصول إلى نشاطك على الشبكة المذكورة ومراقبته بسهولة.

تجنب فتح روابط البريد الإلكتروني ، حتى لو كنت تثق في المرسل.

تظل هجمات الخداع طريقة شائعة للوصول إلى حسابات المستخدم الخاصة ، ويتم تسليم جزء كبير من البرامج الضارة التي يعاني منها المستخدمون حاليًا عبر البريد الإلكتروني. يكون مستخدمو الهواتف الذكية أكثر عرضة لهذا النوع من الهجوم مثل مستخدمي أجهزة الكمبيوتر – وفي بعض النواحي ، أكثر من ذلك.

إذا كان يجب عليك توصيل هاتفك بشبكة Wi-Fi عامة ، فتأكد من أنك تفعل كل ما في وسعك لتجنب زيارة المواقع التي تحتوي على معلومات حساسة أو مالية.

لا تقم بإدخال المعلومات المذكورة في أي شكل ، بغض النظر إذا كنت تثق في المصدر بالكامل. أشياء مثل المصرف أو موقع الويب الخاص ببطاقتك الائتمانية يمكن تزويرها بواسطة المتسللين.

إذا كنت في وضع تضطر فيه إلى القيام بذلك ، فاستخدم “شبكة خاصة افتراضية” أو VPN. يقوم هذا النوع من الخدمة بتشفير بياناتك حتى لا يتمكن مالك الشبكة الذي تستخدمه من الحصول على أيديهم.

تمكين القفل التلقائي على هاتفك. قم بإعداد معرف اللمس أو التعرف على الوجه على جهازك ، وكذلك احتياطي ذلك باستخدام رمز PIN أو نمط معقد بشكل مناسب. لا يوجد شيء مثل المبالغة عندما يتعلق الأمر بالأمان عبر الإنترنت.

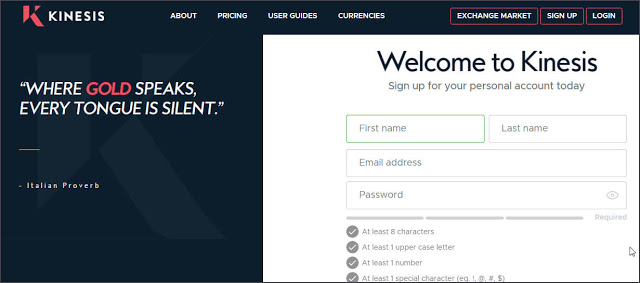

استخدم مجموعة واسعة من كلمات المرور المعقدة ، مختلفة لكل حساب تملكه. لا تقم بحفظها في متصفحك – أو في أي مكان واحد ، لهذه المسألة. إذا واجهتك مشكلة في تتبعها جميعًا – استخدم مدير كلمات المرور واختبر قوة كلمة المرور الخاصة بك قبل استخدامها.

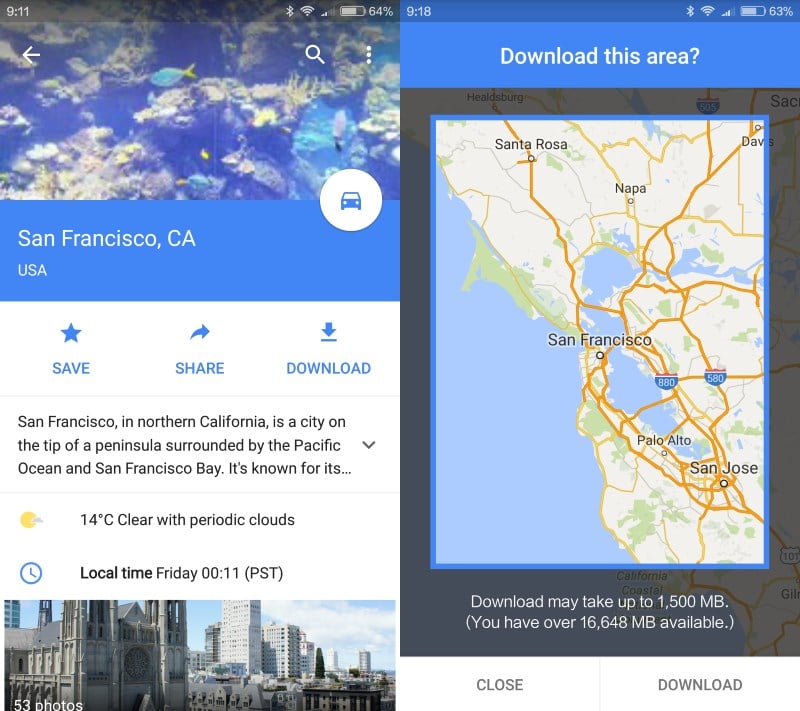

احتفظ بنسخة احتياطية مفيدة لبيانات هاتفك الذكي – وقم بإجراء نسخ احتياطية منتظمة. إذا حدث الضغط ، فقد ترغب في أن تكون قادرًا فقط على شطب جهازك المحمول الذي يضيع أو يسرق أو يدمر أو يتعرض للاختراق. بعد كل شيء ، لا جدوى من البكاء على اللبن المسكوب – أفضل شيء يمكنك القيام به هو الاستعداد لتحمل العبء الأكبر من الخسارة ، ولديك طوارئ لمزامنة حساباتك مع جهاز آخر ، والمضي قدماً من الحادث غير السار بأسرع ما يمكن ممكن.

تثبيت برنامج مكافحة الفيروسات على الأجهزة المحمولة. كأفضل الممارسات لأي جهاز محمول – الهواتف أو الأجهزة اللوحية أو غير ذلك – تفكر في إضافة برنامج مكافحة فيروسات للأمان الإضافي ، فهو يوفر ضد البرامج الضارة أو الفيروسات الأخرى.

الاستثمار في الدفاع عن التهديد للجوال. تعتبر الحماية من البرامج الضارة مهمة بنفس الأهمية بالنسبة لمستخدم الكمبيوتر الشخصي.

تأكد من تمكين المصادقة الثنائية (2FA) أو القياسات الحيوية للحسابات الرئيسية. إنه إلزامي عملياً للتطبيقات المصرفية عبر الهاتف المحمول وتطبيقات الدفع من نظير إلى نظير.