شرح RFID

RFID

باللغة العربية حتى يتسنى لي ان اعرف إلى اي مستوى بلغه العرب في هذا النوع من الاختراقات التي تحقق خطرا لا يستهان به خصوصا وان الان اصبحنا نجد هاته التقنية في تبادل المعلومات متواجدة بكثرة في المنتجات التي يثم بيعها في المتاجر مرورا ببطاقات المرور وصولا إلاجوازالسفر …. إلخ وتفاجأت كثيرا حينما لم اجد اي موضوع يوضح هذا النوع من الاختراقات !! ؟؟ لهذا فكرت ان اكتب هاته التدوينة لعلها تكون مرجع لكل باحث شغوف في ميدان الانظمة المعلوماتية وخصوصا الحمائية منها وقبل ان ابدأدرسي هذا اود ان اشير اني لن اسامح لاي شخص يقوم بنقل هذا الموضوع ويتهاون في نقل حقوق الملكية الخاصة بي والمشار إليها في اخر الصفحة

نبدأ على بركة الله

هي إختصار ل كلمة RFID كلمة

Radio frequency Identification

وهذا يعني

تحديد الهويه باستخدام موجات الراديو. والتقنيه عباره عن تحديد الهويه بشكل تلقائي

وذالك بإستخدام اجهزة متخصصة في عملية إلتقاط إشارات تصدرها

RFID Tags وذالك بإستخدام اجهزة متخصصة في عملية إلتقاط إشارات تصدرها

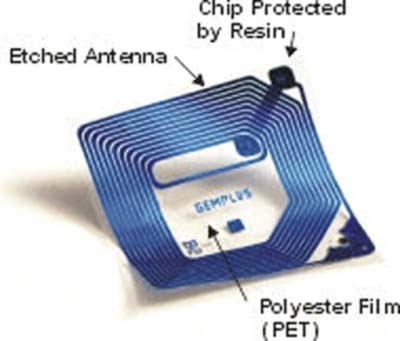

وهو كائن صغير جدا يمكن اي يأخد اشكال متعددة تستطيع إدراجه في منتجات أو الحيوانات أو الإنسان هذا الكائن الصغير ولذي اطلقنا عليه إسم

RFID Tags

فهو يحتوي على شريحة مصنوعه من السيلكون وهوائي لكي يستطيع استقبال وإرسال البيانات والاستعلامات من خلال موجات الراديو

2.Active RFID

3. Semi passive

RFID بعض المشاكل التي تحصل على مستوى

هي مشاكل

collisions

لهذا يثم التفريق بين مستويين اساسيين

RFID Readers على مستوى

RFID Tags وهي عندما يلتقي إشارتين او عدت إشارات يثم إرسالها من طرف

RFID reader Tags ويجب على

ان يقوم بتحليلها كل على حدى في نفس الوقت مما يستحيل على القارئ القيام بذالك

RFID reader Tags قد يتسبب فيه قارئ اواكثر عندما يكون احد

يقوم بتغطية لمساحة تتجاوز مساحة قارئ اخر مما ينشب عنه تذاخل في الموجات التي ترسلها القارئات

RFID الاخطار التي تهدد

Tracking

Spoofing

Replays attacks

Danial of service

هي تسمح لنفسها ان يثم قرائتها من قبل اي RFID Tags

RFID Tags reader

RFID tag ولهذا فإنه من السهل ان يثم قرائة المعلومات المتواجدة ب

RFID وذالك بالتجسس على قنوات

RFID Tags Reader وذالك في حالة إذالم يكن هناك نضام حماية يسمح بعملية حصر ل

RFID tag التي لها الصلاحية في قراءة محتوى

RFID تكنولوجيا

RFID tag تسمح لك بتتبع وتقفي اثار المنتجات الحيوانات الانسان … الذين يحملون

RFID tags readers ولهذا فإن

RFID tagيثم وضعها في اماكن إتستراتيجية للقيام بتسجيل تجاوب

identity من خلال فقط تسجيل الاشخاص الذين يتوفرون على

معينة ومعرفة

ففي غياب هاته الاخيرة فإنه يسهل على المتقفي او

tracker

RFID TAG من تتبع اي شخص يحمل

من دون اية مشاكل او عناء!!

RFID tag يستطيع المخترق هنا من القيام بخلق

تكون مشابة للأصلية وذالك بالإعتماع على المعلومات التي جمعها عن

الاصلية RFID Tag

replay attacks

ويثم هذا النوع من الهجوم بإستعمال اجهزة مختصة في إرسال عدة طلبات بل ويثم التعسف في إرسال الطلبات حتى يحصل على

الخاصة ب encrypted ID

RFID tags

RFID Tags يرتكز هذا النوع من الهجوم على إستثمار لثغرات

RFID tags وقاعدة البيانات الخاصة ب

Tags والتي تتواجد بها

RFID الخاصة ب

والذي سبق وتطرقت إليه سابقا Spoofing RFID حيث يمكن إستعملها في

passport المتواجدة في جوازالسفر RFID فيديو عن إختراق

و السلام عليكم ورحمة الله تعالى وبركاته